[Информация об обзоре подарка] 2 Учебное пособие по информационной безопасности.

Вес товара: ~0.7 кг. Указан усредненный вес, который может отличаться от фактического. Не включен в цену, оплачивается при получении.

Описание товара

- Информация о товаре

- Фотографии

Глава 1 Основа информационной безопасности 1

1.1 Концепция информационной безопасности 1

1.1.1 Информационная безопасность - это вечная потребность в информационном возрасте 1

1.1.2 Коннотация дисциплины по безопасности киберпространства 6

1.1.3 Основные направления исследования и исследовательское содержание дисциплины по безопасности киберпространства 9

1.1.4 Теоретическая основа дисциплины по безопасности киберпространства 10

1.1.5 Методологическая основа дисциплины по безопасности киберпространства 14

1.2 Законы и правила информационной безопасности 15

1.2.1 Статус законодательства моей страны 15

1.2.2 Компьютерные и сетевые правила безопасности 19

1.2.3 Цифровая информация и интеллектуальная собственность 24

1.3 Основы управления информационной безопасностью 25

1.3.1 Управление информационной безопасностью 25

1.3.2 Политика информационной безопасности 33

1.3.3 Оценка риска информационной безопасности и управление 45

1.4 Знание стандартизации информационной безопасности 50

1.4.1 Основные знания технических стандартов 50

1.4.2 Стандартизированная организация 51

1.4.3 Стандарты информационной безопасности 54

1.5 Профессиональный английский 57

1.5.1 Cryptography 57

1.5.2 Network Security 67

1.5.3 Application Security 70

Глава 2 Основы и приложения криптографии 75

2.1 Основная концепция криптографии 75

2.1.1 Основные цели безопасности криптографии 75

2.1.2 Система паролей 76

2.1.3 Классический пароль 79

2.2 Группировка пароля 85

2.2.1 Концепция группировки пароля 85

2.2.2 DES -алгоритм 86

2.2.3 AES Алгоритм 95

2.2.4 SM4 Алгоритм 103

2.2.5 Рабочий режим группы пароля 108

2.3 Пароль последовательности 112

2.3.1 Концепция пароля последовательности 112

2.3.2 Последовательность хранения линейного смещения 113

2.3.3 Пароль последовательности RC4 115

2.3.4 ZUC Algorithm 117

2.4 Хэш -функция 119

2.4.1 Концепция хеш -функции 119

2.4.2 Алгоритм SHA 121

2.4.3 SM3 Алгоритм 126

2.4.4 HMAC 128

2.5 Система криптографии открытого ключа 130

2.5.1 Концепция системы криптографии открытого ключа 130

2.5.2 RSA пароль 134

2.5.3 Эльгамальный пароль 136

2.5.4 Эллиптическая кривая пароль 138

2.5.5 SM2 Эллиптическая кривая Алгоритм шифрования открытого ключа 143

2.6 цифровая подпись 146

2.6.1 Цифровая концепция подписи 146

2.6.2 Типичная система цифровой подписи 148

2.6.3 SM2 Эллиптическая кривая цифровой алгоритм подписи 150

2.7 Аутентификация 153

2.7.1 Концепция сертификации 153

2.7.2 Аутентификация 154

2.7.3 Аутентификация сообщения 159

2.8 Ключевой менеджмент 161

2.8.1 Концепция управления ключами 161

2.8.2 Управление ключами симметричных паролей 162

2.8.3 Управление ключами асимметричных паролей 164

Глава 3 Основа сетевой безопасности 169

3.1 Основные знания компьютерных сетей 169

3.1.1 Архитектура компьютерной сети 169

3.1.2 Протокол Интернета 170

3.2 Основная концепция безопасности сети 209

3.2.1 События кибербезопасности 209

3.2.2 APT 213

3.2.3 Темная сеть 217

3.3 Угроза безопасности сети 219

3.3.1 Текущее состояние безопасности сети 220

3.3.2 Сетевой монитор 222

3.3.3 Перекачивание пароля 226

3.3.4 Атака обслуживания отказа 229

3.3.5 Уязвимость 239

3.3.6 Сеть зомби 249

3.3.7 Фишинг 252

3.3.8 Интернет -обман 253

3.3.9 Угроза безопасности веб -сайта 261

3.3.10 Социальная инженерия 267

3.3.11 Уязвимости безопасности в некоторых протоколах 268

3.4 Сеть безопасности защиты 274

3.4.1 Брандмауэр 274

3.4.2 Обнаружение и защита вторжения 292

3.4.3 Виртуальная частная сеть 300

3.4.4 Сканирование безопасности и оценка риска 308

3.4.5 Протокол безопасности 318

3.4.6 Технология сети Honeypot 333

3.4.7 Анонимная сеть (TOR) 338

3.4.8 Резервное копирование сети 342

3.4.9 Осведомленность о предотвращении безопасности сети и стратегии 343

3.5 Безопасность беспроводной сети 347

3.5.1 Основные знания беспроводных сетей 347

3.5.2 Угрозы и анализ безопасности беспроводной сети 352

3.5.3 Механизм безопасности беспроводной сети 364

Глава 4 Основа за информационной системой 380

4.1 Безопасность компьютерного оборудования 380

4.1.1 Определение компьютерной безопасности 380

4.1.2 Реализация безопасности структуры компьютерной системы 382

4.1.3 Электромагнитная утечка и помехи 383

4.1.4 Физическая безопасность 388

4.1.5 Технология компьютерной надежности 397

4.2 Безопасность операционной системы 406

4.2.1 Обзор безопасности операционной системы 406

4.2.2 Угрозы безопасности, с которыми сталкиваются операционные системы 407

4.2.3 Модель безопасности 409

4.2.4 Механизм безопасности операционной системы 416

4.2.5 Метод реализации повышения безопасности операционной системы 440

4.3 Безопасность системы баз данных 445

4.3.1 Концепция безопасности базы данных 445

4.3.2 История развития безопасности базы данных 446

4.3.3 Технология контроля доступа к базе данных 447

4.3.4 Шифрование базы данных 450

4.3.5 Многоуровневая база данных безопасности 455

4.3.6 Проблемы контроля рассуждений в базе данных 462

4.3.7 Резервное копирование базы данных и восстановление 464

4.4 Вредоносный код 467

4.4.1 Определение и классификация вредоносного кода 467

4.4.2 Правила именования вредоносного кода 468

4.4.3 Компьютерный вирус 471

4.4.4 сетевой червь 474

4.4.5 Трок Троян 476

4.4.6 черный ход 482

4.4.7 Другие вредоносные коды 482

4.4.8 Как чистить вредоносное код 485

4.4.9 Типичная антивирусная технология 486

4.5 Компьютерная криминалистика 490

4.5.1 Основные понятия компьютерной криминалистики 490

4.5.2 Электронные доказательства и характеристики 491

4.5.3 Компьютерная криминалистика 492

4.6 Встроенная система безопасности 498

4.6.1 Введение в смарт -карты 500

4.6.2 USB-ключ технология 505

4.6.3 Интеллектуальный терминал 508

4.6.4 Обзор безопасности и решения для систем промышленного управления 514

Глава 5 Основы безопасности системы приложений 518

5.1 Веб -безопасность 518

5.1.1 Угрозы веб -безопасности 518

5.1.2 Технология защиты веб -угроз 520

5.2 E -commerce Security 528

5.2.1 Введение в безопасность электронной коммерции 528

5.2.2 Система сертификации безопасности электронной коммерции 530

5.2.3 Соглашение о службе безопасности электронной коммерции 532

5.3 Информация скрыта 557

5.3.1 Введение в скрытие информации 557

5.3.2 Цифровая технология водяных знаков 568

5.4 Онлайн общественное мнение 588

5.4.1 Определение общественного мнения Интернета 588

5.4.2 Как выразить онлайн -общественное мнение 588

5.4.3 Характеристики общественного мнения Интернета 588

5.4.4 Факторы интернет -общественного мнения 589

5.4.5 Мониторинг технологии онлайн -общественного мнения 590

5.4.6 Меры раннего предупреждения для онлайн -общественного мнения 590

5.5 Защита конфиденциальности 591

5.5.1 представлять 591

5.5.2 Технология защиты конфиденциальности 595

5.5.3 Метрики конфиденциальности и критерии оценки 611

Глава 6 Технология и продукты сетевой безопасности 615

6.1 Анализ требований к безопасности сети и базовый дизайн 615

6.1.1 Обзор угроз кибербезопасности 615

6.1.2 Анализ требований к безопасности сети 618

6.1.3 Принципы проектирования сети 621

6.1.4 Базовый дизайн безопасности сети 622

6.2 Конфигурация и использование продуктов сетевой безопасности 629

6.2.1 Мониторинг сетевого трафика и анализ протоколов 629

6.2.2 Система изоляции безопасности и обмена информацией NetGAP (NetGAP) 640

6.2.3 Huawei USG6000 Серия Следующего поколения брандмауэр 658

6.2.4 Система управления обнаружением вторжений Tiantian (IDS) 669

6.3 Внедрение оценки риска кибербезопасности 677

6.3.1 Основные принципы и процедуры 677

6.3.2 Идентификационный этап работы 678

6.3.3 Фаза анализа риска работы 690

6.3.4 Предложения об утилизации риска 691

6.4 Применение технологии защиты сети 693

6.4.1 Технология и применение сканирования уязвимостей сети. 694

6.4.2 Технология и приложения VPN 703

6.4.3 Технология резервного копирования сетевого аварийного восстановления и применения 708

6.4.4 Анализ журнала 712

Глава 7 Инженерная инженерия информационных систем 718

7.1 Контроль доступа 718

7.1.1 Технология контроля доступа 718

7.1.2 Технология аутентификации идентификации 724

7.2 Руководство по анализу требований и проектирования для безопасности информационных систем 737

7.2.1 Анализ требований безопасности информационной системы 737

7.2.2 Проектирование безопасности информационной системы 748

7.3 Конфигурация и использование продуктов безопасности информационной системы 757

7.3.1 Конфигурация безопасности системы Windows 757

7.3.2 Конфигурация безопасности системы Linux 769

7.3.3 Конфигурация безопасности базы данных 775

7.4 Оценка безопасности информационной системы 779

7.4.1 Обзор оценки безопасности информационной системы 779

7.4.2 Основы и принципы оценки безопасности информационных систем 780

7.4.3 Метод оценки безопасности информационной системы 785

7.4.4 Процедура оценки безопасности информационной системы 795

Глава 8 Инжиниринг безопасности приложений 798

8.1 Анализ требований к веб -безопасности и базовый дизайн 798

8.1.1 Угрозы веб -безопасности 798

8.1.2 Технология защиты угроз веб -безопасности 804

8.2 Анализ требований и базовый дизайн безопасности электронной коммерции 808

8.2.1 Обзор системы электронной коммерции 808

8.2.2 Архитектура системы электронной коммерции 809

8.2.3 Основной процесс проектирования и разработки систем электронной коммерции 810

8.2.4 Анализ требований безопасности системы электронной коммерции 811

8.2.5 Архитектура безопасности системы электронной коммерции 816

8.2.6 Технология безопасности системы электронной коммерции 818

8.3 Приложения безопасности встроенных систем 822

8.3.1 Разработка программного обеспечения встроенных систем 823

8.3.2 Интеллектуальный терминал 832

8.4 Применение цифрового водяного знака в защите авторских прав 842

8.4.1 Анализ требований системы защиты авторских прав 843

8.4.2 Цифровая архитектура системы защиты авторских прав на основе цифрового водяного знака 843

8.4.3 Обычно используемая технология цифрового водяного знака для цифровых систем защиты авторских прав 845

8.4.4 Технические стандарты для системы защиты авторских прав 845

8.5 Применение технологии защиты конфиденциальности местоположения 846

8.5.1 Введение в защиту конфиденциальности местоположения 846

8.5.2 Общие методы защиты конфиденциальности местоположения 849

8.5.3 Местоположение конфиденциальность k-анонимный алгоритм и приложения 852

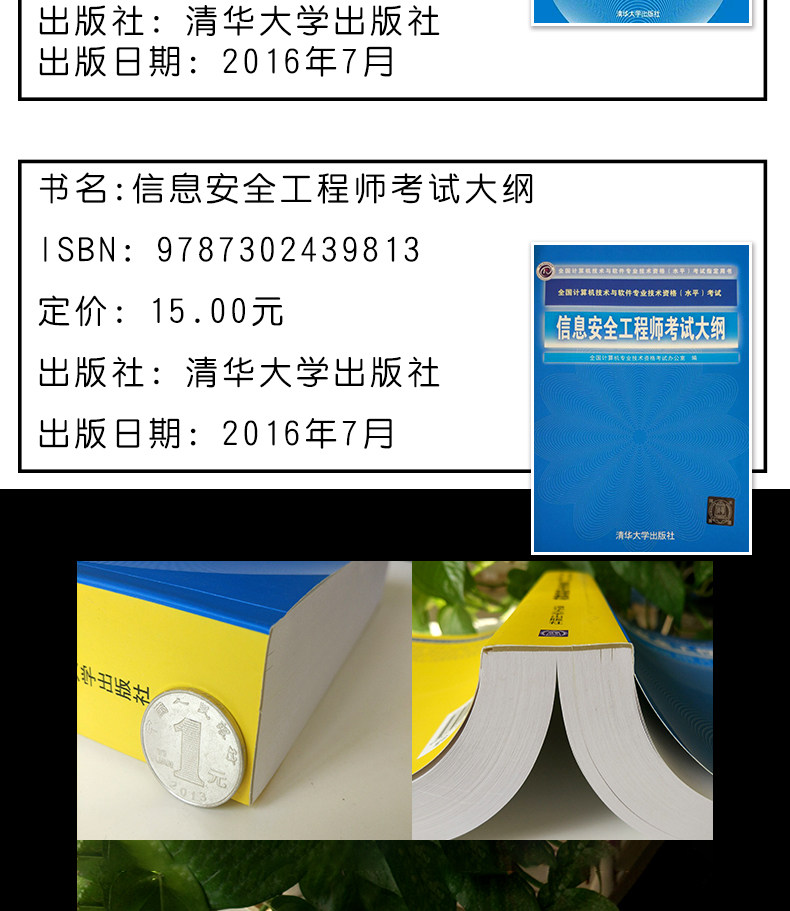

Экзамен национальных компьютерных технологий и программного обеспечения и технической квалификации (Level) (далее называемый как“Компьютерный программный тест”) является профессиональным и техническим квалификационным экзаменом, проводимым Министерством кадровых ресурсов и социального обеспечения, а также Министерством промышленности и информационных технологий, а также включено в единое планирование национальной системы профессиональных и технических сертификатов профессиональных и технических кадров.Адаптироваться“13 -й пять -летний план”В течение периода индустрия компьютерного программного обеспечения должна удовлетворить срочные потребности техников информационной безопасности из всех сторон общества в соответствии с «Уведомлением о профессиональном и техническом квалификационном экзамене 2016 года. Министерство кадров и социального обеспечения (распространяемое Департаментом кадровых ресурсов и социального обеспечения [2015] № 182), экзамен на компьютерные технологии и профессиональная квалификация программного обеспечения (Уровень) будет проходить во второй половине 2016 года.“Инженер информационной безопасности (промежуточный)”Сущность“Инженер информационной безопасности (промежуточный)”Реализация работы по оценке талантов для должностей станет важным средством для научной оценки профессионала и технического персонала моей страны, а также будет играть важную роль в развитии и выборе профессионального и технического персонала информационной безопасности в моей стране.

Эта книга написана в соответствии с требованиями инженера по информационной безопасности.Книга разделена на 8 главы. Полем

Эта книга - тест компьютерного программного обеспечения“Инженер информационной безопасности”Экзаменационные книги для этой работы также могут быть использованы в качестве учебников для студентов и практиков в специалистах, связанных с информационной безопасностью для изучения технологии информационной безопасности, а также могут использоваться в качестве технических справочников для практиков в областях связанных информационных технологий.