Подлинная новая книга Инженер по информационной безопасности 5 -дневной учебник по культурной сети 2021 Промежуточный экзамен

Вес товара: ~0.7 кг. Указан усредненный вес, который может отличаться от фактического. Не включен в цену, оплачивается при получении.

Описание товара

- Информация о товаре

- Фотографии

| ||||||||||||||||||||

| ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

()

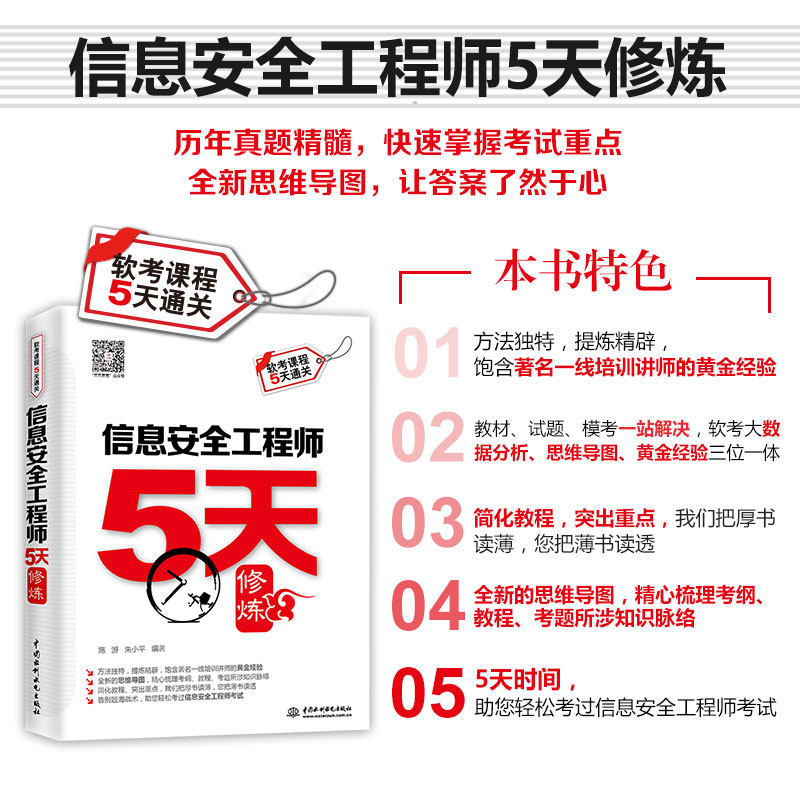

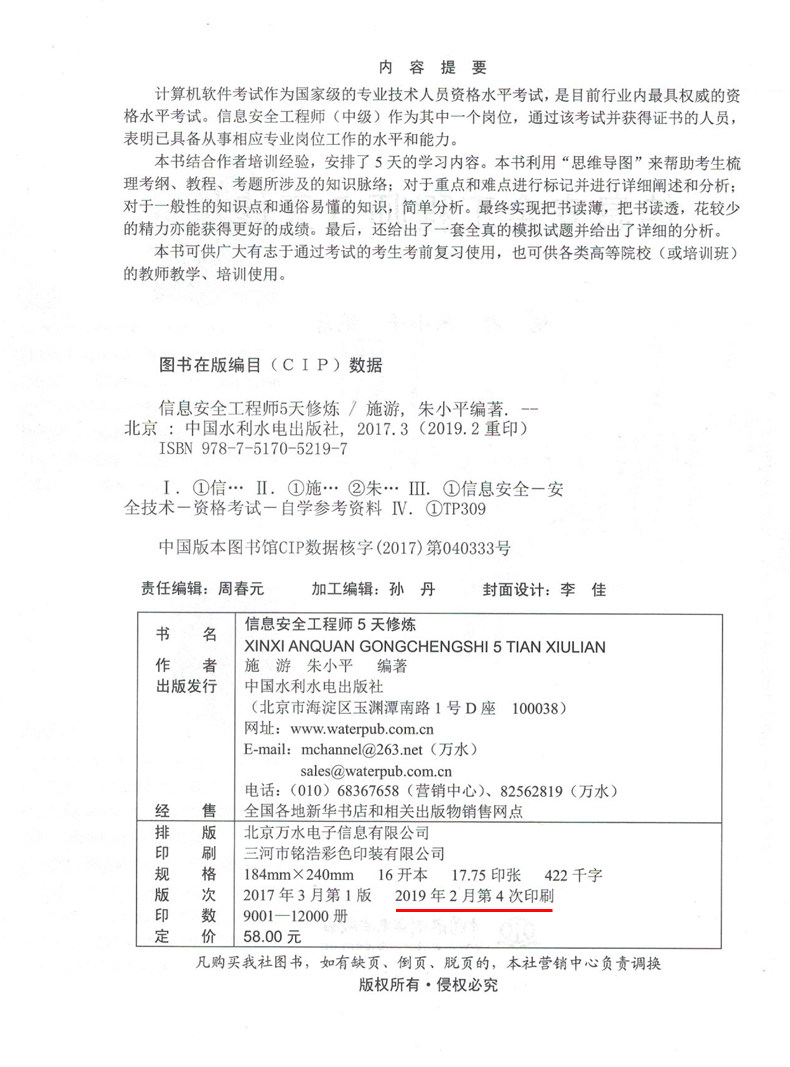

Заголовок:Инженер по информационной безопасности 5 дней культивирования (учебные материалы, упражнения, решения для тестирования плесени, анализ больших данных, карта мышления, Golden Experience Trinity)

Номер книги:978-7-5170-5219-7

Цены:58.00

Автор:Ши, ты Чжу Сяаопинг отредактировано

Настройки ключевого слова:Книга учебника по информационной безопасности мягкой тесты

Особенности этой книги:

● Уникальный метод, утонченность и полный золотого опыта в знаменитых тренировочных лекторах с фронтом

● Одна остановка учебников, тестовых вопросов и тестов плесени, анализ больших данных с мягким тестом, карта мышления, Golden Experience Trio

● Новая карта мышления, тщательно сортируйте контекст знаний о тесте, учебном пособии и тестовых вопросах

● Упростите учебник, выделите ключевые моменты, мы читаем толстую книгу Thin, вы читаете Bo Shu через

● 5 дней, помочь вам легко пройти тестИнженер информационной безопасностисдавать экзамен

Внутри  упоминание

Компьютерный анализ программного обеспечения, как национальный тест на квалификацию профессионального технического персонала, в настоящее время является наиболее авторитетным тестом квалификации в отрасли.Как одна из позиций инженеров по информационной безопасности (промежуточно), те, кто прошел тест и получил сертификат, показывают, что они обладают уровнем и способностью работать на соответствующих профессиональных должностях.

Эта книга сочетает в себе опыт обучения автора и организует 5 дней обучения контенту.Эта книга использует&Ldquo; карта мышления&Rdquo; для того, чтобы помочь кандидатам разобраться в контексте знаний, связанных с тестом, учебными пособиями и вопросами тестирования; отметьте и проанализировать ключевые моменты и трудности; просто проанализируйте общие знания и легкие знания.В конце концов, книга читает тонкую, прочитайте книгу, и энергия меньшего количества цветов также может получить лучшие результаты.Наконец, также был дан набор вопросов True Somatulation Test, и был проведен подробный анализ.

Эта книга может быть использована кандидатами, которые заинтересованы в сдаче экзамена перед испытанием. Она также может использоваться для учителей в различных колледжах и университетах (или учебных курсах) для учителей.

Предисловие

Кибербезопасность стала стратегическим краеугольным камнем национальной безопасности в информационную эпоху.Благодаря быстрому развитию Интернета и быстрому развитию информационных технологий, области политики, экономики и военных сталкиваются с такими проблемами, как сетевая и информационная безопасность.После того, как информационная инфраструктура будет уничтожена и просочится информация, она принесет огромные убытки и воздействия на страну, предприятия и отдельных лиц.Поддержание сети и информационной безопасности стало предпосылкой для развития страны, общества и предприятий.Кибербезопасность стала основной проблемой, связанной с общей ситуацией. Чем выше уровень информации, тем важнее ее работы по безопасности и тем более срочно потребности связанных талантов.

Компьютерный анализ программного обеспечения, как национальный тест на квалификацию профессионального технического персонала, в настоящее время является наиболее авторитетным тестом квалификации в отрасли.Компьютерная программная экспертиза включена в единое планирование профессиональной и профессиональной квалификационной системы профессионального и технического персонала в стране. Подразделение может выбрать персонал соответствующих профессиональных и технических должностей (промежуточные соответствующие инженеры) от лица, получившего человека, которое получило Сертификат в соответствии с трудовыми потребностями.

Наше онлайн -консультирование по репетиторству, со многими&Ldquo; квази -инженерный инженер безопасности&Rdquo; после общения все они отразили голос:&Ldquo; тест включает в себя слишком широкое лицо, и невозможно прочитать более 1000 страниц учебных пособий. Криптография слишком уродла или нет, и работа слишком занята, и нет времени для рассмотрения.”

Для помощи&Ldquo; квази -инженерный инженер безопасности&Rdquo; Мы в сочетании с нашим более чем 10 -летним опытом обучения мягких тестирования, мы хотим использовать 5 дней классики предыдущего обучения.“ 5 -дневное выращивание инженеров по информационной безопасности&Rdquo;, я надеюсь, что кандидаты могут прыгнуть через 5 дней.Он очень короткий в течение 5 дней, но это нелегко по -настоящему изучать.Надеюсь искренне&Ldquo; квази -инженерный инженер безопасности” мы можем отказаться от всех мыслей, успокоиться и относиться к 5 дням обучения как проекта по выращиванию. Я считаю, что будет неожиданные достижения.

Тем не менее, объем экзамена инженера по информационной безопасности очень обширный, такой как база информационной безопасности, правила безопасности и стандарты безопасности, фонды компьютерных сети, криптография, безопасность сети, безопасность системы, конфигурация приложения и другие поля. Дверь или несколько курсов.В то же время у большинства кандидатов не хватает времени, чтобы неоднократно прочитать учебник, и в затяжном обзоре нет времени и потребления энергии.Поэтому мы настаиваем на том, чтобы упростить учебные пособия, выделять ключевые моменты и использовать&Ldquo; карта мышления&Rdquo; для того, чтобы помочь кандидатам разобраться в контексте знаний, связанном с тестированием, учебниками и вопросами тестирования; отметьте ключевые моменты и трудности, а также объяснить и анализировать его подробно; простой анализ общих знаний и легких -понять знания ПолемВ конце концов, книга читает тонкую, читает книгу, и энергия меньшего количества цветов также может достичь хороших результатов.

Спасибо студентам за отзыв в процессе обучения!

Спасибо за поддержку учебного заведения по обучению сотрудничества!

Благодаря китайскому водоснабжению и гидроэнергетической прессе за все возможное в этой серии!

Благодаря поддержке директора Чэнь Ю, директора Чжан Чжийонга и всех коллегам Управления по информированию Университета Хунана нормального университета. Они принесли много ценных мнений для этой книги и даже участвовали в части письменной работы!

Мы знаем, что эта книга не идеальна, и наша команда учителей неизбежно продолжит улучшать эту книгу.У читателей есть какие -либо идеи и мнения в процессе чтения, пожалуйста, обратите внимание“ преодолеть крепость” Общественный счет (сканируйте следующий QR -код), чтобы общаться с нами.

Оглавление

Предисловие

Подготовка перед Chongguan /1

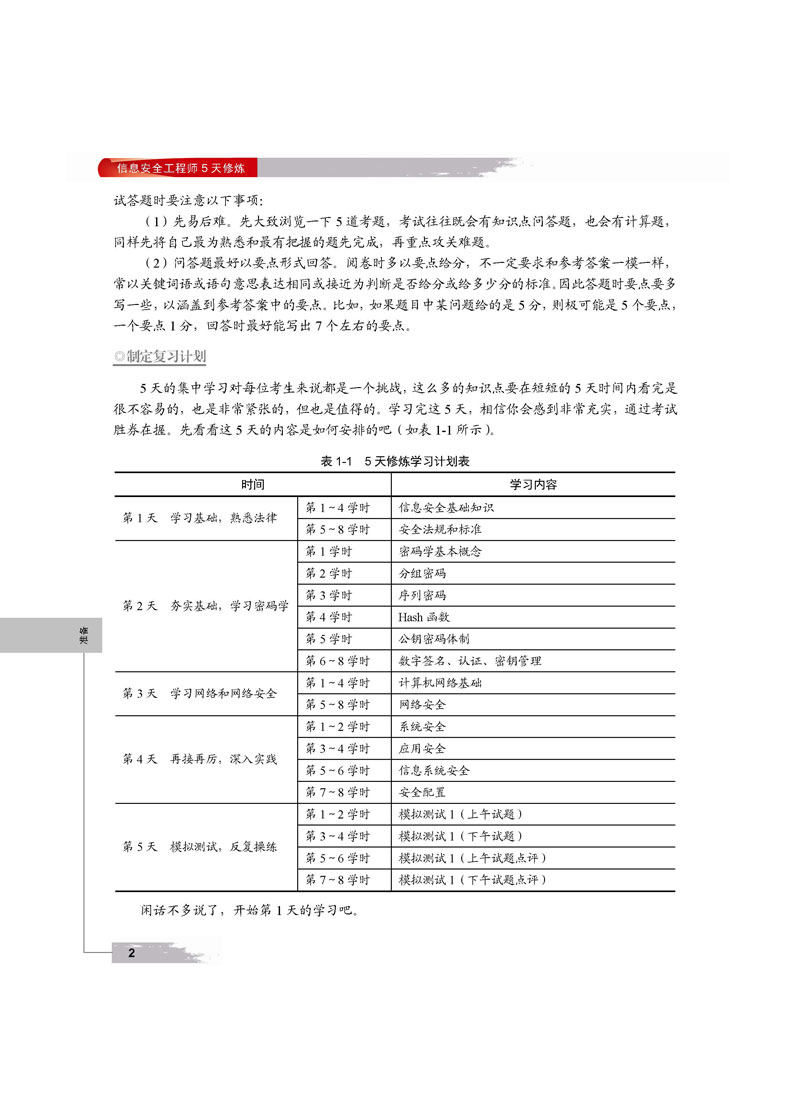

◎ Интерпретация тестовых форм

◎ Примечание для ответа на вопросы

◎ Сформулируйте план обзора

1 день  изучение фонда, знакомого с законом

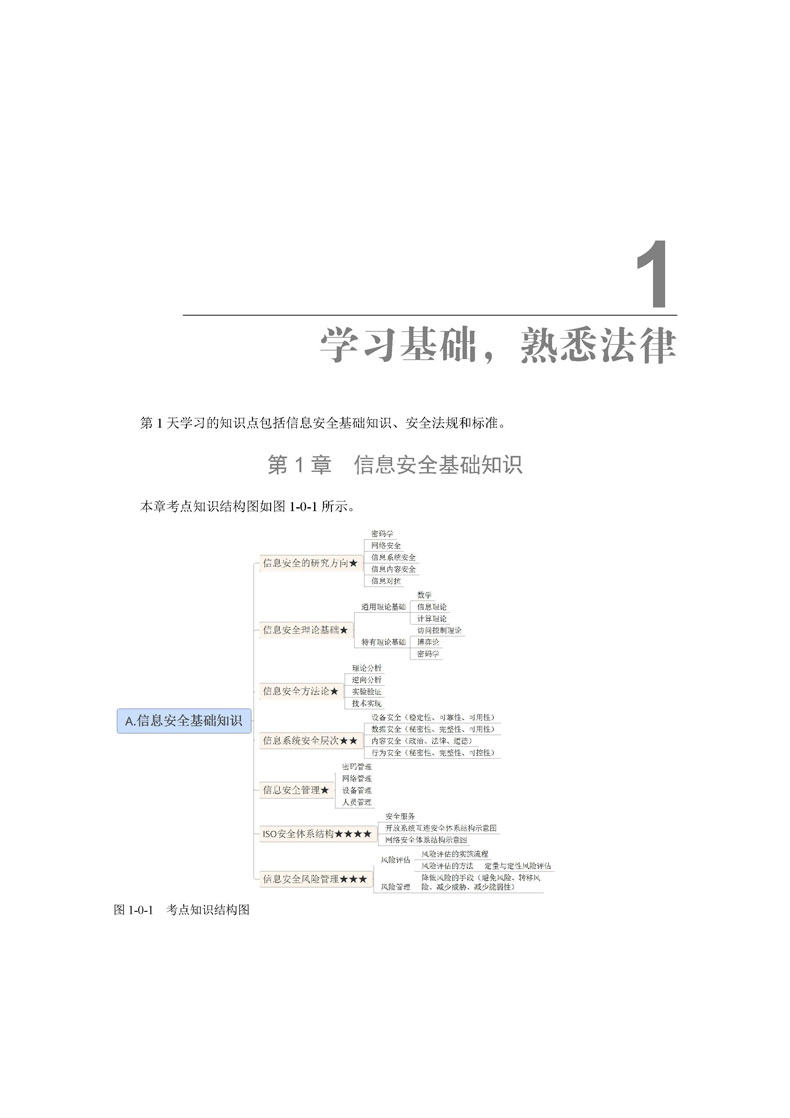

Глава 1  Информационная безопасность Базовые знания /3

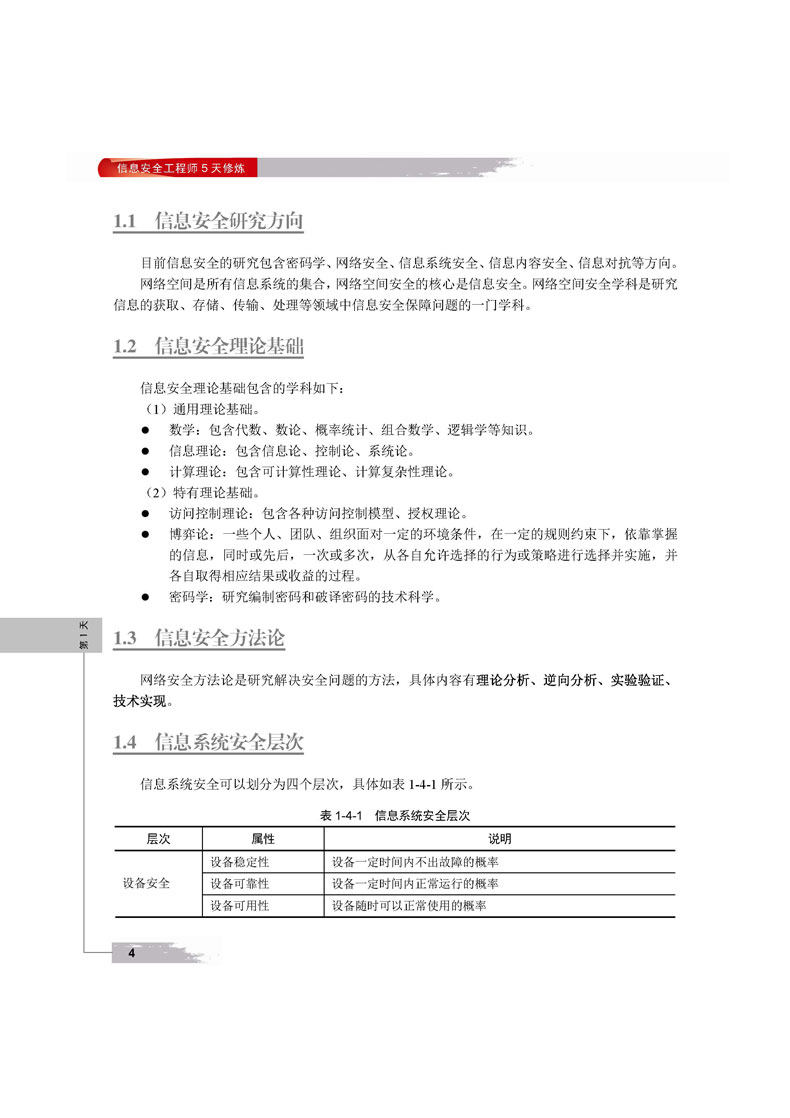

1.1  направление исследования информационной безопасности /4

1.2  Теоретическая основа информационной безопасности /4

1.3  Методология информационной безопасности /4

1.4  Уровень безопасности информационной системы /4

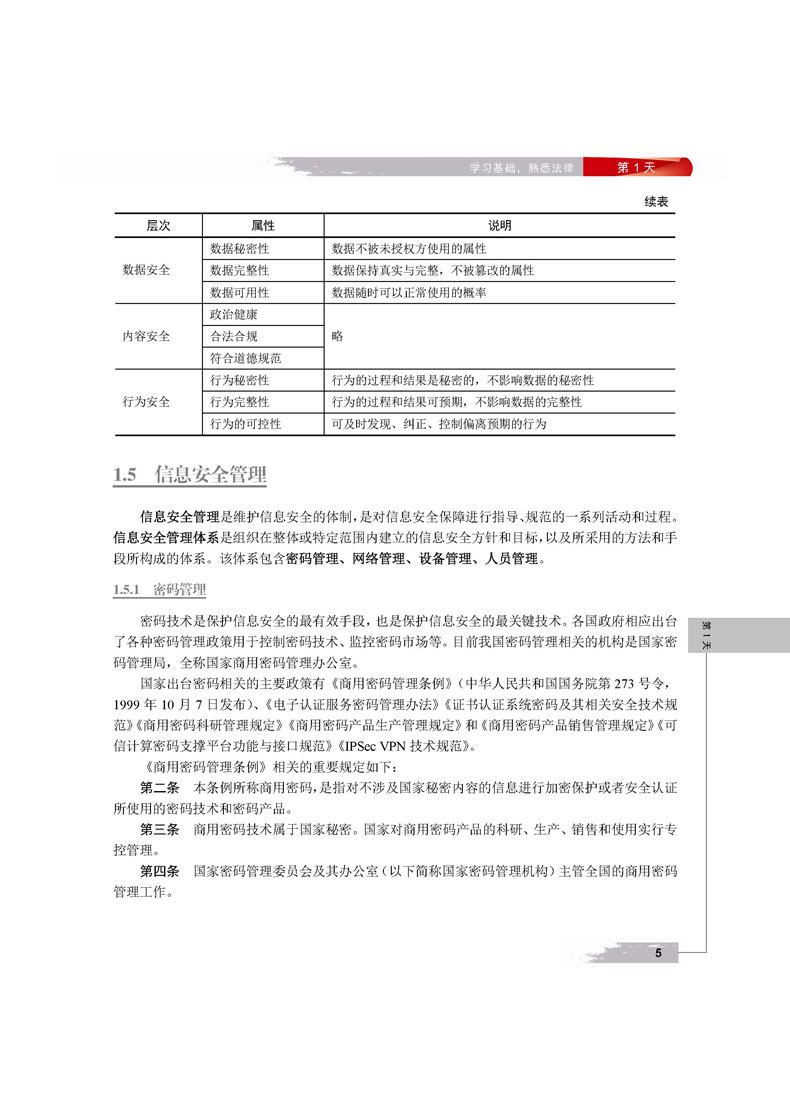

1.5  Управление информационной безопасностью /5

1.5.1  Управление паролем /5

1.5.2  управление сетью /6

1.5.3  Управление оборудованием /6

1.5.4  управление персоналом /6

1.6 iso Security Architecture /6

1.7  Управление рисками информационной безопасности /8

1.7.1  Оценка риска /8

1.7.2  управление рисками /9

Глава 2  Правила безопасности и стандарты /9

2.1  законы и правила информационной безопасности /10

2.1.1  Система закона и нормативных актов по информационной безопасности /10

2.1.2  Правила безопасности /10

2.1.3  Политика безопасности /19

2.1.4  интеллектуальная собственность /23

2.2  Стандарты информационной безопасности /28

2.2.1  Стандартная система информационной безопасности /28

2.2.2  стандартизированная организация /29

2.2.3  Стандарт информационной безопасности /30

День 2  консолидируйте основу и изучите криптографию

Глава 3  исследование кода /32

3.1  Основные понятия исследования кода /32

3.1.1  System /33

3.1.2  Классический пароль и метод расшифровки /34

3.1.3  квантовый алгоритм /38

3.2  пакетный пароль /38

3.2.1  концепция пакетного пароля /38

3.2.2  DES Algorithm /39

3.2.3  AES Algorithm /46

3.2.4 SM4 /54

3.2.5  Групповой режим работы пароля /58

3.3  пароль последовательности /63

3.3.1  Регистр смещения линейной обратной связи /63

3.3.2 RC4 /65

3.3.3 ZUC /66

3.4  Hash Function /66

3.4.1  Hash Function Security /67

3.4.2 md5 и sha-1 алгоритм /67

3.4.3  SM3 Алгоритм /68

3.4.4 HMAC /70

3.5  Система паролей открытого ключа /72

3.5.1  RSA Password /73

3.5.2  Diffie-Hellman и Eigamal System /77

3.5.3  Овальная кривая пароль /78

3.6  цифровая подпись /81

3.7  Сертификация /82

3.7.1  Аутентификация идентификации /83

3.7.2  Аутентификация сообщения /83

3.8  управление ключами /84

3.8.1  симметричное распределение ключей /84

3.8.2  асимметричное распределение открытых ключей /86

3 -й день  изучать сетевую и сетевую безопасность

Глава 4  Основы компьютерной сети /88

4.1  сетевая архитектура /89

4.1.1 OSI /89

4.1.2  Справочная модель TCP /IP /92

4.2  физический слой /93

4.2.1  знание теории передачи данных /93

4.2.2  трансмиссионная среда /94

4.2.3  Общее сетевое оборудование /96

4.3  Ссылка на передачу данных /97

4.3.1 point -point protocol /97

4.3.2  LAN LAIN LINK Структура /97

4.3.3 CSMA/CD /99

4.3.4  протокол серии IEEE 802 /100

4.3.5  IEEE 802.3 Характеристики, указанные в трансмиссионной среде /102

4.4  сетевой уровень /103

4.4.1  IP -протокол и IP -адрес /103

4.4.2  Планирование адреса и план подсети /107

4.4.3 ICMP /111

4.4.4 arp и rarp /113

4.4.5 IPv6 /116

4.4.6 nat, napt /117

4.5  трансмиссионный слой /118

4.5.1 TCP /119

4.5.2 UDP /124

4.6 приложенный слой /125

4.6.1 DNS /125

4.6.2 DHCP /129

4.6.3 www, http /131

4.6.4 E-mail /133

4.6.5 FTP /135

4.6.6 SNMP /137

4.6.7  другие протоколы применения /142

4.7  протокол маршрута /143

4.7.1 RIP /143

4.7.2 OSPF /144

4.7.3 BGP /146

4.7.4 IGMP /147

Глава 5  сетевая безопасность /148

5.1  Общие угрозы безопасности сети /149

5.1.1 APT /149

5.1.2  Dark Network /149

5.1.3  Интернет -мониторинг /150

5.1.4 пароль трещины /151

5.1.5  отклонить атаку обслуживания /151

5.1.6  атака уязвимости /153

5.1.7  Zombie Network /154

5.1.8  Интернет -рыбалка /154

5.1.9  интернет -обман /154

5.1.10  угроза безопасности веб -сайта /154

5.1.11  Социальная инженерия /155

5.2 вредоносный код /156

5.2.1  Правила именования вредоносных кодов /156

5.2.2  Правила именования Caro /157

5.2.3  компьютерный вирус /157

5.2.4 черви /157

5.2.5 троян /157

5.2.6  профилактика вредоносного кода /158

5.2.7  Сбор компьютерных доказательств /158

5.3  защита защиты /159

5.3.1  безопасное сканирование /159

5.3.2  изоляция сети /159

5.3.3  Интернет -педали /160

5.3.4  анонимная сеть /161

5.3.5  сетевое хранилище и резервное копирование /161

5.4  защитное оборудование /162

5.4.1 брандмауэр /162

5.4.2  Тестирование вторжения и защита вторжения /168

5.4.3 VPN /169

5.4.4  Инструменты сетевого протокола и инструменты мониторинга трафика /173

5.5  безопасность беспроводной сети /174

5.5.1 WPKI /175

5.5.2 WEP /175

5.5.3 IEEE 802.11i /176

5.5.4 WAPI /176

5.5.5  Безопасность сети беспроводной домены /176

5.6  Соглашение о безопасности сети /179

5.6.1 RADIUS /179

5.6.2  SSL, TLS /180

5.6.3  HTTPS и S-HTTP /182

5.6.4 S/MIME /182

День 4  продолжает усердно работать и практиковать глубоко

Глава 6  Системная безопасность /183

6.1  Безопасность компьютерной системы /184

6.1.1  Основные элементы безопасности /184

6.1.2  надежность /184

6.1.3  исправление ошибок и ошибок /187

6.1.4  безопасность структуры компьютерной системы /189

6.1.5  Физическая безопасность /189

6.1.6  кадровая безопасность /192

6.2  безопасность операционной системы /192

6.2.1  угроза безопасности операционной системы /193

6.2.2  модель безопасности /193

6.2.3  контроль доступа /194

6.2.4  Механизм безопасности операционной системы /197

6.2.5  операционная система безопасности /198

6.3  безопасность базы данных /198

6.3.1  безопасность базы данных /199

6.3.2  Целостность базы данных /199

6.3.3  база данных параллельное управление /200

6.3.4  резервное копирование базы данных и восстановление /200

6.3.5  контроль доступа к базе данных /200

6.3.6  Стандарт базы данных безопасности /201

6.3.7  Многоуровневая база данных безопасности /202

6.4  встроенная система безопасности /202

6.4.1  Smart Card /202

6.4.2 USB Key /202

6.4.3  Промышленная система управления безопасности /203

6.4.4  Smart Terminal Security /203

Глава 7  безопасность приложения /203

7.1  Web Security /204

7.1.1  Технология защиты угроз веб -безопасности /204

7.1.2  FAMPERING /205

7.1.3  Security /206

7.2  E -Commerce Security /206

7.2.1  требования к определению и безопасности E -Commerce /206

7.2.2 e -commerce Architecture /207

7.2.3  SET Protocol /207

7.3  Скрытая информация /209

7.3.1  Информация скрытая технология /210

7.3.2  Цифровая технология Watermark /210

7.4  защита конфиденциальности /212

7.4.1  Технология защиты конфиденциальности /212

7.4.2  техническая сумма защиты конфиденциальности /213

7.4.3  Местоположение защита от конфиденциальности /213

7.5  Интернет общественное мнение /213

Глава 8  Безопасность информационной системы /213

8.1  Система безопасности информационной системы /214

8.2  разработка и строительство безопасности информационных систем /215

8.2.1  Жизненный цикл разработки информационной системы /215

8.2.2  Анализ требований безопасности информационной системы /215

8.2.3  проектирование безопасности информационной системы /215

8.2.4  Оценка безопасности информационной системы /215

8.3  Оценка инженерных способностей безопасности /216

Глава 9  Конфигурация безопасности /219

9.1  Windows Basic /219

9.1.1  Справочник домена и активности /220

9.1.2  пользователь и группа /220

9.1.3  IP Configuration Network Command /222

9.2  стратегия безопасности Windows /225

9.2.1  Стратегия учетной записи /226

9.2.2  локальная стратегия /227

9.2.3  Advanced Security Windows Firewall /229

9.2.4  Viewer /229

9.3  Linux Foundation /230

9.3.1  Управление разделением и файлами /230

9.3.2  Уровень работы системы /232

9.3.3  Guardian Process /232

9.3.4  Общий файл конфигурации /233

9.4 команда Linux /233

9.4.1  Команда управления системой и файлами /233

9.4.2  Команда конфигурации сети /240

День 5  Symulation Test, повторная практика

От 1 до 2 часов  тест на моделирование (утро 1) /245

3 ~ 4 часа  Тест на моделирование (днем) /252

тестовые вопросы (всего 20 баллов) /252

тестирование вопросов 2 (всего 15 баллов) /253

тест Вопрос три (всего 10 баллов) /253

тестовые вопросы 4 (всего 15 баллов) /254

тестовые вопросы 5 (всего 15 баллов) /255

5-6 часов  Комментарий тестирования моделирования (AM 1) /257

7-8 часов  Комментарий тестирования моделирования (13:00) /265

анализ тестовых вопросов /265

тестируйте вопросы два анализа /266

тестируйте вопросы три анализа /267

тест -вопрос четыре анализа /268

тестирование вопросов пять анализ /270

PostScript /272

Ссылки /273