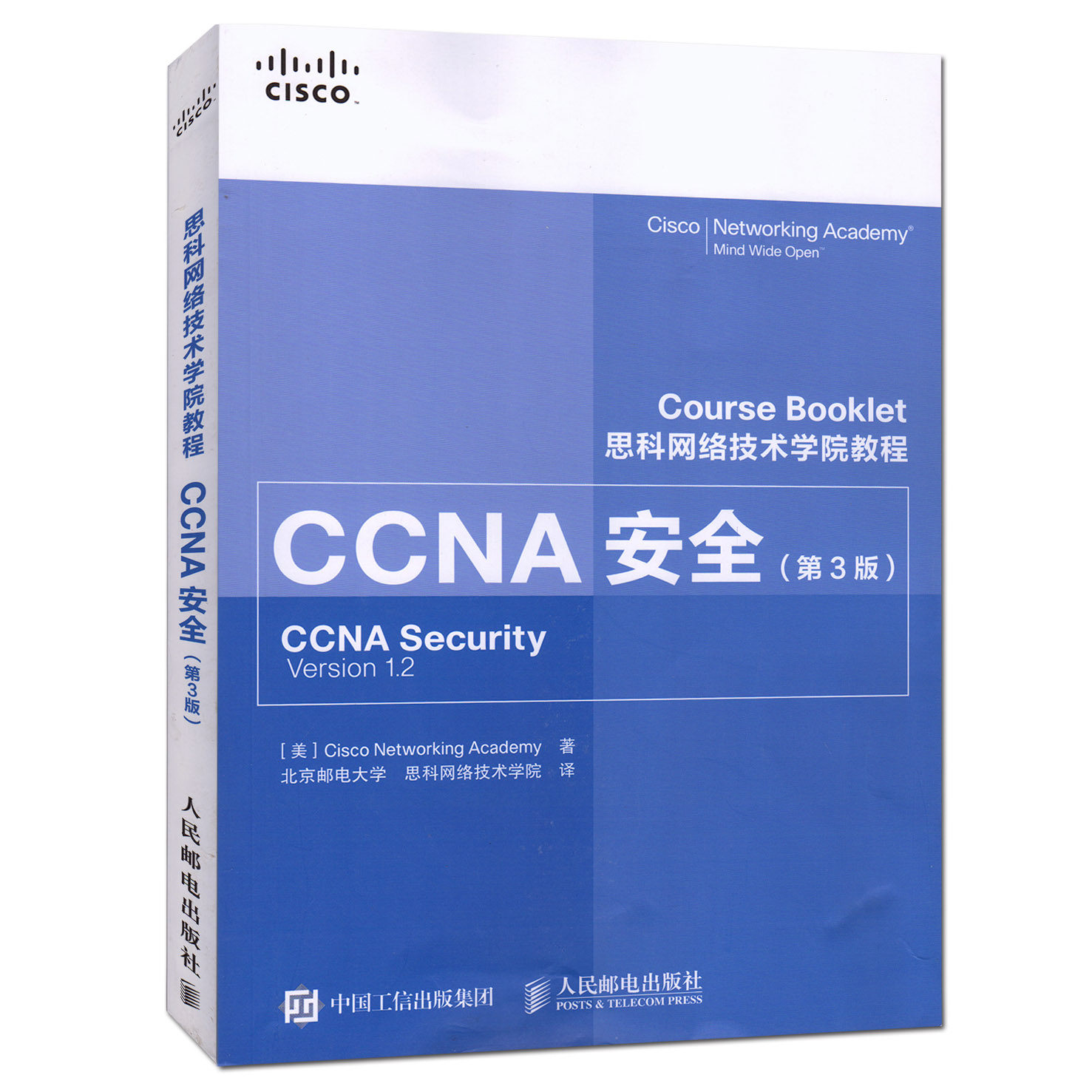

Подлинное CCNA Security Therid Edition CCNA Security Course Course буклет самостоятельно

Вес товара: ~0.7 кг. Указан усредненный вес, который может отличаться от фактического. Не включен в цену, оплачивается при получении.

Описание товара

- Информация о товаре

- Фотографии

Основная информация | |||

Книга имя | |||

Группа   | Пекинский университет сообщений и телекоммуникаций Cisco Network Technology College | Издатель | Люди после прессы |

Опубликованная дата | 2015-7-1 | Версия  раз | Версия 2 |

время печати | 2015-7-1 | Распечатать раз | 1 -й |

Характер номер | | Страница номер | 326 |

I S B N | 9787115391537 | открыть   | 16 открыть |

Пакет кадр | Оплата в мягкой обложке | Тяжелый   Количество | |

Оригинал   цена | 49.00 | Цена после скидки | 39.80 |

краткое введение | |||

Контент, введенный в CCNA Security (3 -е издание) сетевой технологии Cisco (3 -е издание), является одной из программ сертификации для института технологий Cisco Network Technology— |

Вступление | |||

Глава 1 Современная угроза кибербезопасности 1 Глава 2. Защита сетевых устройств 25 2.1 Защита доступа к устройству 25 2.1.1 Защита пограничных маршрутизаторов 25 2.1.2 Доступ к управлению безопасности конфигурации 28 2.1.3 Настройка расширенного виртуального входа Безопасность 31 2.1.4 Настройка SSH 33 2.2 Назначение административных ролей 35 2.2.1 Настройка уровня привилегий 35 2.2.2 Настройка CLI на основе ролей посетить 38 2.3 Мониторинг и управление устройствами 40 2.3.1 Защитите зеркало Cisco IOS и профиль 40 2.3.2 Управление безопасности и отчет 43 2.3.3 Для системы использования сети. войти 45 2.3.4 Использование SNMP для реализации сети Безопасность 48 2.3.5 Использование NTP51 2.4 Используйте автоматические характеристики безопасности 53 2.4.1 Аудит безопасности выполнения 53 2.4.2 Блокировка с помощью AutoSecure маршрутизатор 55 2.4.3 Блокировка роутера с помощью CCP 56 2.5 Резюме 58 Глава 3 Сертификация, авторизация и аудит 59 3.1 Цель использования ААА 59 3.1.1 Обзор ААА 59 3.1.2 Характеристики ААА 61 3.2 Локальная аутентификация AAA 62 3.2.1 Настройка локального AAA с помощью CLI Сертификация 62 3.2.2 Настройка локального AAA с помощью CCP Сертификация 64 3.2.3 Сбой локальной аутентификации AAA Отладка 65 3.3 Сервер AAA 65 3.3.1 Функции на основе сервера AAA 65 3.3.2 Серверная связь AAA соглашение 66 3.3.3Cisco Security ACS 67 3.3.4 Настройка Cisco Security ACS 69 3.3.5 Настройка пользователей Cisco Security ACS ACS и группа 72 3.4 Серверная аутентификация AAA 73 3.4.1 Настройка сервера с использованием CLI Сертификация ААА 73 3.4.2 Настройка сервера с использованием CCP Сертификат ААА 74 3.4.3 Аутентификация AAA на основе сервера Устранение неполадок 76 3.5 Серверная авторизация AAA и аудит 76 3.5.1 Настройка серверного AAA Уполномочен 76 3.5.2 Настройка серверного AAA аудит 78 3.6 Резюме 79 Глава 4. Реализация технологии брандмауэра 80 4.1 Список контроля доступа 80 4.1.1 Используйте стандарты и расширение конфигурации CLI Расширение IPv4 ACL 80 4.1.2 Топология ACL и направление потока 86 4.1.3 Используйте стандарты конфигурации CCP и Расширенный ACL 87 4.1.4 Настройка TCP-установки и рефлексивный ACL 89 4.1.5 Настройка динамического списка контроля доступа 92 4.1.6 Настройка ACL на основе времени 93 4.1.7 Выполнение сложной реализации ACL Отладка 95 4.1.8 Использование списков ACL для смягчения атак 96 4.1.9 IPv6 ACL 98 4.1.10 Использование групп объектов в ACE 99 4.2 Технология межсетевого экрана 101 4.2.1 Использование брандмауэра для защиты сети 101 4.2.2 Типы межсетевых экранов 102 4.2.3 Классический брандмауэр 105 4.2.4 Межсетевые экраны при проектировании сети 108 4.3 Межсетевой экран с зональной политикой 110 4.3.1 Межсетевой экран политики на основе зон Особенности 110 4.3.2 На основе межсетевого экрана региональной политики Операция 112 4.3.3 Настройка политик зон с помощью CLI Брандмауэр 113 4.3.4 Настройка зон с помощью мастера CCP Политика брандмауэра 115 4.4 Резюме 120 Глава 5. Реализация системы предотвращения вторжений 121 5.1 Технология IPS 121 5.1.1 Функции IDS и IPS 121 5.1.2 Реализация IPS на базе сети 123 Возможности 5.2 IPS 125 5.2.1 Особенности сигнатуры IPS 125 5.2.2 Оповещения о сигнатурах IPS 128 5.2.3 Настройка сигнализации характеристики IPS 130 5.2.4 Характеристики IPS 131 5.2.5 Управление и мониторинг IPS 133 5.2.6 IPS Global Association 136 5.3 Внедрение IPS 137 5.3.1 Настройка Cisco IOS с помощью интерфейса командной строки IPS 137 5.3.2 Использование Cisco Configuration Expert для настройки Настройка Cisco IOS IPS 139 5.3.3 Изменение Cisco IOS IPS Особенности 141 5.4 Проверка и мониторинг IPS 143 5.4.1 Проверка Cisco IOS IPS 143 5.4.2 Мониторинг Cisco IOS IPS 144 5.5 Резюме 145 Глава 6. Защита локальной сети 146 6.1 Безопасность терминала 146 6.1.1 Обзор безопасности терминала 146 6.1.2 Использование Cisco ESA и WSA Безопасность терминала 149 6.1.3 Использование контроля доступа к сети Терминальная безопасность 150 6.2 Второе -рассмотрение безопасности 153 6.2.1 Второй обзор безопасности 153 6.2.2 Атака с подменой MAC-адреса 154 6.2.3 Переполнение таблицы MAC-адресов 154 6.2.4 Атака манипуляции STP 155 6.2.5 ЛВС Шторм 160 6.2.6 Атака VLAN 160 6.3 Настройте второй уровень безопасности 162 6.3.1 Безопасность порта конфигурации 162 6.3.2 Безопасность контрольного порта 164 6.3.3 Настройка защиты BPDU и BPDU Фильтры и защита корней 165 6.3.4 Настройка штормового контроля 167 6.3.5 Конфигурация Vlankin (Trunk) Safe 168 6.3.6 Настройка назначения портов коммутатора Cisco Парсер 169 6.3.7 Настройка границы PVLAN 170 6.3.8 Рекомендации для рекомендаций уровня 2 практика 170 6.4 Wireless, VoIP и SAN Security 171 6.4.1 Enterprise Advanced Техническая безопасность Рассмотрим 171 6.4.2 Рассмотрение беспроводной безопасности 172 6.4.3 Решение беспроводной безопасности 175 6.4.4 Рассмотрение безопасности VoIP 175 6.4.5 Решение VOIP Security 179 6.4.6 SAN Security Comproniting 180 6.4.7 SAN Security Solution 183 6.5 Резюме 184 Глава 7 Система паролей 186 7.1 Криптографические службы 186 7.1.1 Защитная коммуникационная безопасность 186 7.1.2 Криптография 188 7.1.3 Криптоанализ 191 7.1.4 Криптография 192 7.2 Базовая целостность и подлинность 193 7.2.1 Хеширование пароля 193 7.2.2 MD5 и SHA-1 Честность 194 7.2.3 Подлинность HMAC 196 7.2.4 Управление ключами 197 7.3 Конфиденциальность 199 7.3.1 Шифрование 199 7.3.2 Стандарт шифрования данных 202 7.3.3 3DES 203 7.3.4 Стандарт расширенного шифрования (AES) 204 7.3.5 Алгоритм смены замены 205 7.3.6 Ключ Диффи-Хеллмана обмен 205 7.4 Криптография с открытым ключом 207 7.4.1 Симметричное шифрование и асимметричное шифрование шифрование 207 7.4.2 Цифровая подпись 208 7.4.3 Ривест, Шамир и Alderman 211 7.4.4 Инфраструктура открытых ключей 211 7.4.5 PKI Стандарт 213 7.4.6 Органы по сертификации 215 7.4.7 Цифровой сертификат и CA 216 7.5 Резюме 218 Глава 8 Реализуя виртуальную специальную сеть 219 8.1 VPN 219 8.1.1 Обзор VPN 219 8.1.2 Топология VPN 221 8.1.3 VPN-решение 222 8.2 GRE VPN 225 8.3 Компоненты и операции IPSEC VPN 226 8.3.1 Введение в IPSec 226 8.3.2 Соглашение о безопасности IPSEC 229 8.3.3 Обмен ключами через Интернет 231 8.4 Использование CLI для межсайтового взаимодействия IPSec VPN 234 8.4.1 Настройка типа «сайт-сайт» IPsec VPN 234 8.4.2 Задача 1&мдаш; конфигурация совместима ACL 235 8.4.3 Задача 2&мдаш;Настроить IKE 235 8.4.4 Задача 3—набор преобразования конфигурации 236 8.4.5 Задача 4— настроить шифрование ACL 237 8.4.6 Задача 5&мдаш; применить шифрование Картирование 238 8.4.7 Проверка конфигурации IPSec и ошибок исключить 240 8.5 Использование CCP для реализации межсайтового взаимодействия IPSec VPN 240 8.5.1 Использование CCP для настройки IPSec 240 8.5.2 Мастер VPN— быстро Установите 242 8.5.3 Мастер VPN— выпускной Установите 242 8.5.4 Проверка, мониторинг VPN и VPN Устранение неполадок 244 8.6 Реализация VPN удаленного доступа 244 |

Подлинное точечное CCNA Security Third Edition Cisco Network Technology Technology Ruciory College College Ccna Security Cours